CakePHP 国际化

像许多其他框架一样,CakePHP 也支持国际化。我们需要按照这些步骤从单一语言到多语言。

步骤 1

创建一个单独的语言环境目录资源\ 语言环境。

步骤 2

在目录 src\Locale 下为每种语言创建子目录。子目录的名称可以是语言的两个字母 ISO 代码或完整的语言环境名称,如 en_US、fr_FR 等。

步骤 3

在每个语言子目录下创建单独的 default.po 文件。该文件包含 msgid和 msgstr形式的条目,如下程序所示。

msgid "msg" msgstr "CakePHP Internationalization example."

这里, msgid 是将在视图模板文件中使用的键, msgstr 是存储翻译的值。

步骤 4

在查看模板文件,我们可以使用上面的 msgid,如下图,会根据locale的设置值进行翻译。

<?php echo __('msg'); ?>

可以通过以下行在 config/app.php 文件中设置默认语言环境。

'defaultLocale' => env('APP_DEFAULT_LOCALE', 'en_US')

要在运行时更改本地,我们可以使用以下几行。

use Cake\I18n\I18n;

I18n::locale('de_DE');

示例

在 config/routes.php 文件中进行更改,如以下程序所示。

config/routes.php

<?php

use Cake\Http\Middleware\CsrfProtectionMiddleware;

use Cake\Routing\Route\DashedRoute;

use Cake\Routing\RouteBuilder;

$routes->setRouteClass(DashedRoute::class);

$routes->scope('/', function (RouteBuilder $builder) {

$builder->registerMiddleware('csrf', new CsrfProtectionMiddleware([

'httpOnly' => true,

]));

$builder->applyMiddleware('csrf');

//$builder->connect('/pages',

['controller'=>'Pages','action'=>'display', 'home']);

$builder->connect('locale',

['controller'=>'Localizations','action'=>'index']);

$builder->fallbacks();

});

在 src/Controller/LocalizationsController.php 中创建一个 LocalizationsController.php 文件。 将以下代码复制到控制器文件中。

src/Controller/LocalizationsController.php

<?php

namespace App\Controller;

use App\Controller\AppController;

use Cake\I18n\I18n;

class LocalizationsController extends AppController {

public function index() {

if($this->request->is('post')) {

$locale = $this->request->getData('locale');

I18n::setLocale($locale);

}

}

}

?>

在资源\ locales 中创建一个 locales 目录。在 locales 目录下创建 3 个名为 en_US, fr_FR, de_DE 的目录。在每个目录下创建一个名为 default.po 的文件。 将以下代码复制到相应文件中。

resources/locales/en_US/default.po

msgid "msg" msgstr "CakePHP Internationalization example."

resources/locales/fr_FR/default.po

msgid "msg" msgstr "Exemple CakePHP internationalisation."

resources/locales/de_DE/default.po

msgid "msg" msgstr "CakePHP Internationalisierung Beispiel."

在 src/Template 中创建一个 Localizations 目录,然后在该目录下创建一个名为 index.php 的 View 文件。 在该文件中复制以下代码。

src/Template/Localizations/index.php

<?php

echo $this->Form->create(NULL,array('url'=>'/locale'));

echo $this->Form->radio("locale",

[

['value'=>'en_US','text'=>'English'],

['value'=>'de_DE','text'=>'German'],

['value'=>'fr_FR','text'=>'French'],

]

);

echo $this->Form->button('Change Language');

echo $this->Form->end();

?>

<?php echo __('msg'); ?>

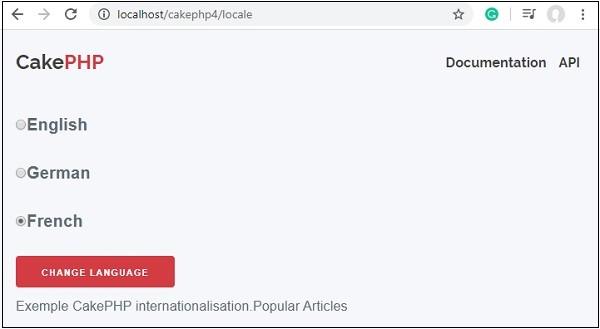

通过访问以下 URL 执行上述示例。 http://localhost/cakephp4/locale

输出

执行后,您将收到以下输出。

电子邮件

CakePHP 提供电子邮件类来管理电子邮件相关功能。要在任何控制器中使用电子邮件功能,我们首先需要通过编写以下行来加载电子邮件类。

use Cake\Mailer\Email;

Email 类提供了各种有用的方法,如下所述。

| 语法 |

From(string|array|null $email null, string|null $name null ) |

| 参数 | |

| 返回 |

数组|$this |

| 描述 |

它指定来自哪个电子邮件地址;电子邮件将被发送 |

| 语法 |

To(string|array|null $emailnull, string|null $namenull) |

| 参数 | |

| 返回 |

数组|$this |

| 描述 |

它指定电子邮件将发送给谁 |

| 语法 |

发送(string|array|null $contentnull) |

| 参数 | |

| 退货 | 数组 |

| 描述 |

使用指定的内容、模板和布局发送电子邮件 |

| 语法 |

Subject(string|null $subjectnull) |

| 参数 | |

| 返回 |

数组|$this |

| 说明 |

获取/设置主题 |

| 语法 |

Attachments(string|array|null $attachmentsnull) |

| 参数 | |

| 退货 |

数组|$this |

| 说明 |

在电子邮件中添加附件 |

| 语法 |

Bcc(string|array|null $emailnull, string|null $namenull) |

| 参数 | |

| 退货 |

数组|$this |

| 说明 |

密件抄送 |

| 语法 |

cc( string|array|null $emailnull , string|null $namenull ) |

| 参数 | |

| 退货 |

数组|$this |

| 说明 |

抄送 |

示例

在 config/routes.php 文件中进行更改,如以下程序所示。

config/routes.php

<?php

use Cake\Http\Middleware\CsrfProtectionMiddleware;

use Cake\Routing\Route\DashedRoute;

use Cake\Routing\RouteBuilder;

$routes->setRouteClass(DashedRoute::class);

$routes->scope('/', function (RouteBuilder $builder) {

$builder->registerMiddleware('csrf', new CsrfProtectionMiddleware([

'httpOnly' => true,

]));

$builder->applyMiddleware('csrf');

//$builder->connect('/pages',['controller'=>'Pages','action'=>'display', 'home']);

$builder->connect('/email',['controller'=>'Emails','action'=>'index']);

$builder->fallbacks();

});

在 src/Controller/EmailsController.php 中创建一个 EmailsController.php 文件。 将以下代码复制到控制器文件中。

src/Controller/EmailsController.php

<?php

namespace App\Controller;

use App\Controller\AppController;

use Cake\Mailer\Email;

class EmailsController extends AppController{

public function index(){

$email = new Email('default');

$email->to('abc@gmail.com')

->subject('About')

->send('My message');

}

}

?>

在 src/Template 创建一个目录 Emails 并在该目录下创建一个名为 index.php 的视图文件。 复制以下代码在那个文件中。

src/Template/Emails/index.php

Email Sent.

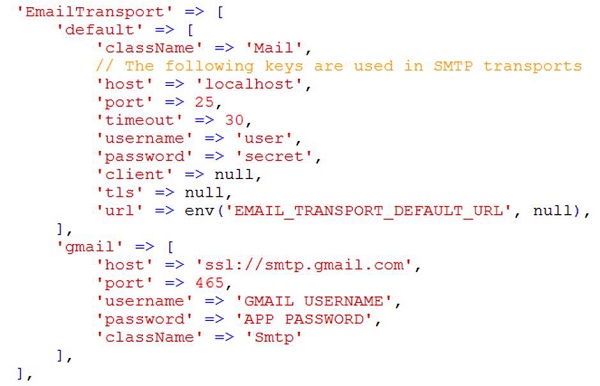

在发送任何电子邮件之前,我们需要对其进行配置。在下面的屏幕截图中,您可以看到有两种传输方式,default 和 Gmail。我们使用了 Gmail 传输。

您需要将"GMAIL USERNAME"替换为您的 Gmail 用户名,将"APP PASSWORD"替换为您的应用程序密码。您需要在 Gmail 中开启两步验证并创建新的 APP 密码才能发送电子邮件。

config/app.php

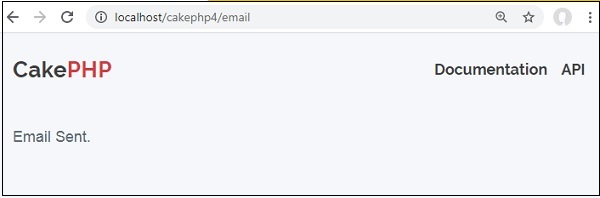

通过访问以下 URL 执行上述示例-http://localhost/cakephp/email

输出

执行后,您将收到以下输出。

下一章:CakePHP 会话管理

Session 允许我们跨请求管理唯一用户,并为特定用户存储数据。会话数据可以在您有权访问请求对象的任何地方、任何地方访问,即可以从控制器、视图、助手、单元格和组件访问会话。 访问会话对象 ...

AI 中文社

AI 中文社